go:Identity

go:Identity est une solution de Gestion des Identités (IAM) complète, centralisée et prête à l'emploi qui peut être déployée très rapidement pourgérer vos utilisateurs et de leur droits d'accès.

go:Identity offre un condensé des meilleures pratiques avec des fonctions et des processus IAM qui ont fait leur preuve dans d'innombrables cas pratiques.

Découvrez ci-dessous les fonctions et points forts les plus importants.

(Retrouvez les informations de base sur go:Identity dans "go:Identity Overview")

Intégration de nouveaux collaborateurs

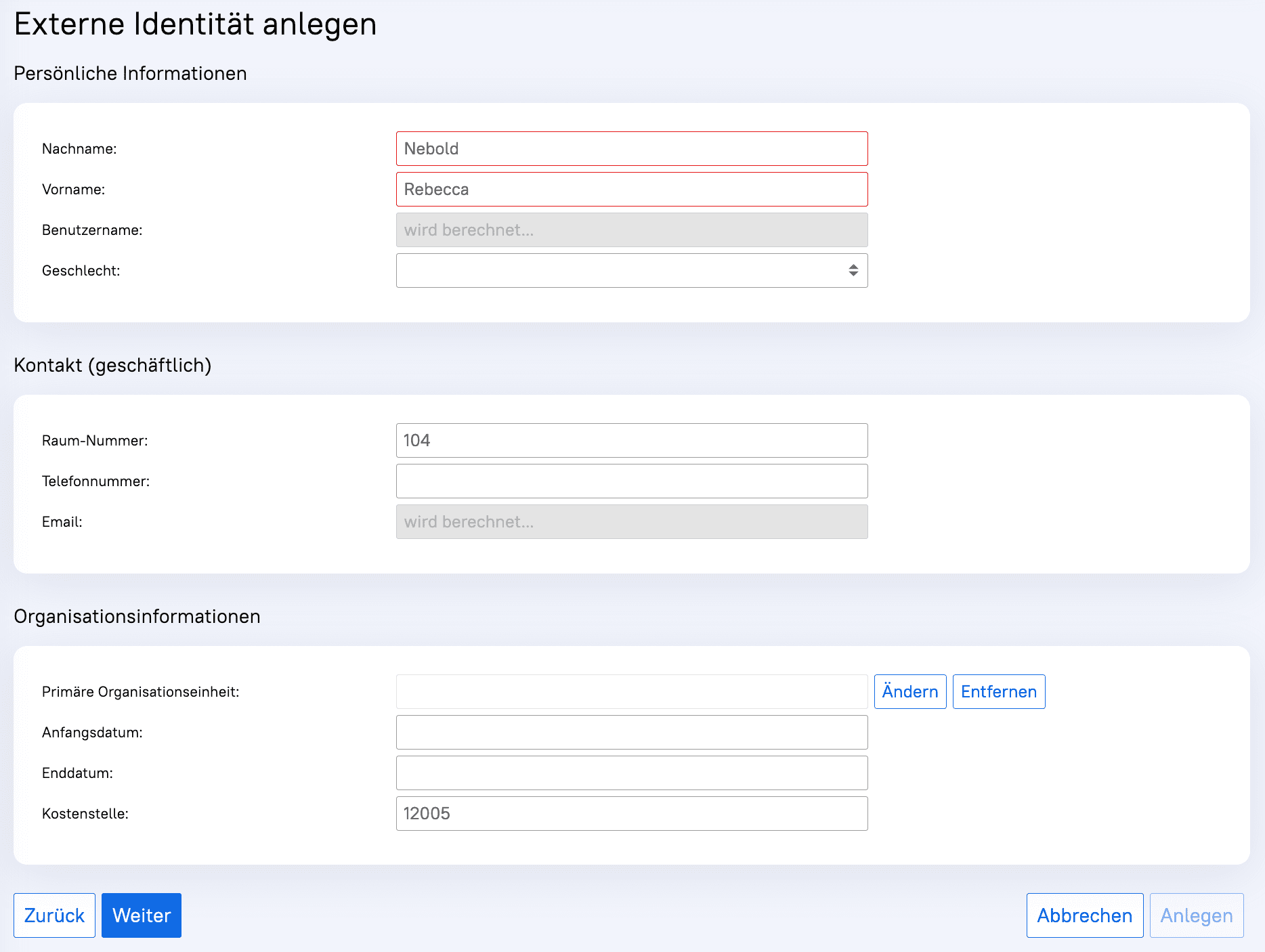

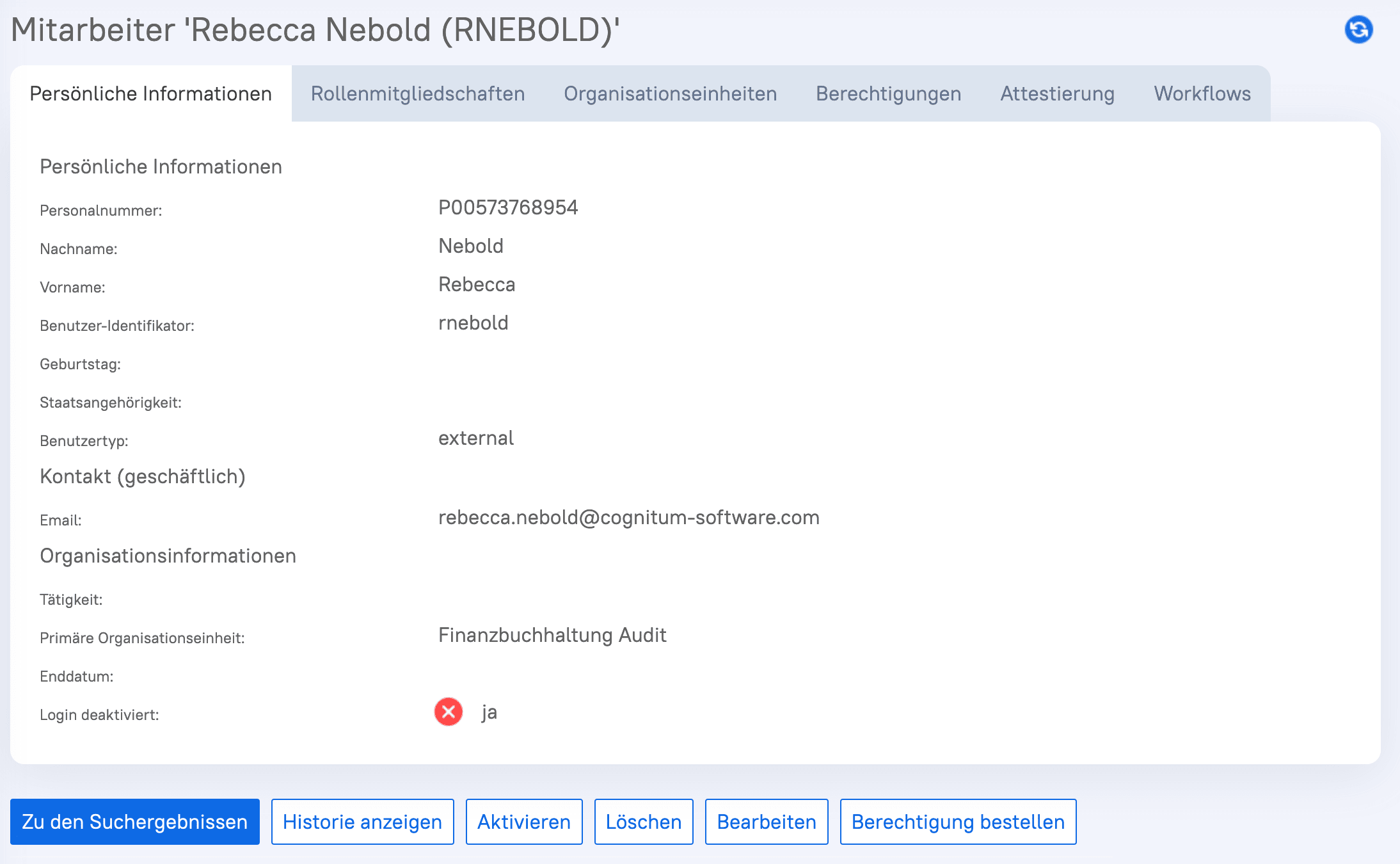

Lorsqu'une nouvelle personne intègre l'entreprise, la création de son identité dans le référentiel go:Identity peut se faire soit automatiquement à partir d'une source de données RH, soit à travers une simple saisie manuelle.

La typologie de cette identité (internes, externe, administrateur...) est flexible et vous pouvez définir vous même, en fonction de cette typologie, quels sont les formulaires et les champs requis pour ce type d'identité, facilitant ainsi le processus pour le personnel non IT.

go:Identity crée l'identité en calculant tous les attributs induits tels que le login de l'utilisateur, l'adresse e-mail, un identifiant unique par exemple en fonction de vos usages internes.

go:Identity crée les comptes utilisateurs en fonction de règles ou définitions et attribue exactement les autorisations requises par la nouvelle identité. go:Identity s'occupe également des mots de passe initiaux et de leur envoi.

Bien entendu, les identités peuvent également être créées avant leur arrivée effective et ainsi recevoir leur accès exactement au moment où elles en ont besoin.

Evolutions professionnelles

Différents évènements vont provoquer des modifications d'une identité.

Mobilité interne, évolution du métier au sein de l'entreprise : go:Identity va réagir automatiquement à ces évènements et ajuster les droits, corriger des données, autoriser ou bloquer les accès.

Les modifications des données peuvent être synchronisées à partir de n'importe quel système connecté à go:Identity. Les changements dans le référentiel de données RH peuvent également déclencher automatiquement les modifications nécessaires dans les systèmes cibles.

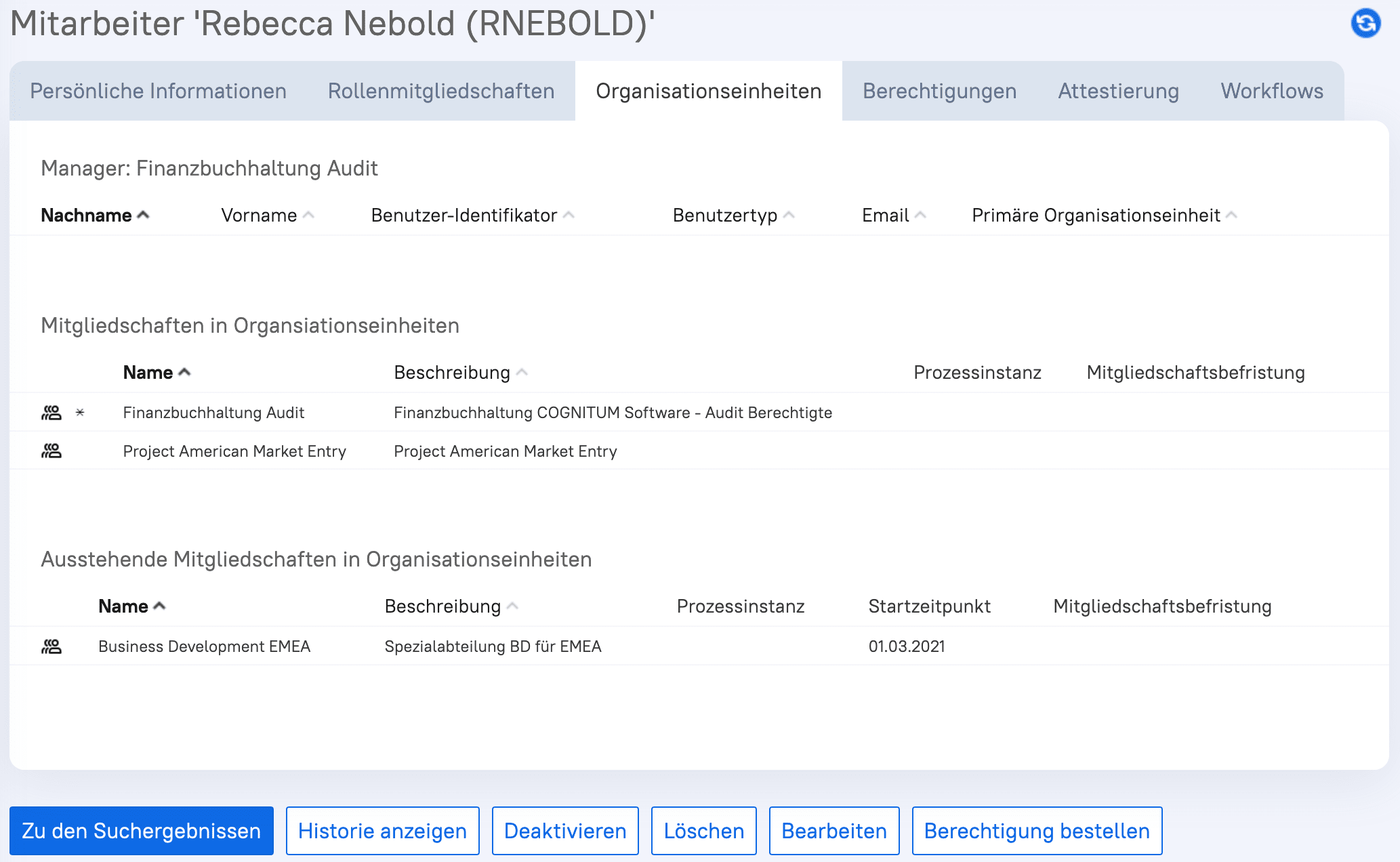

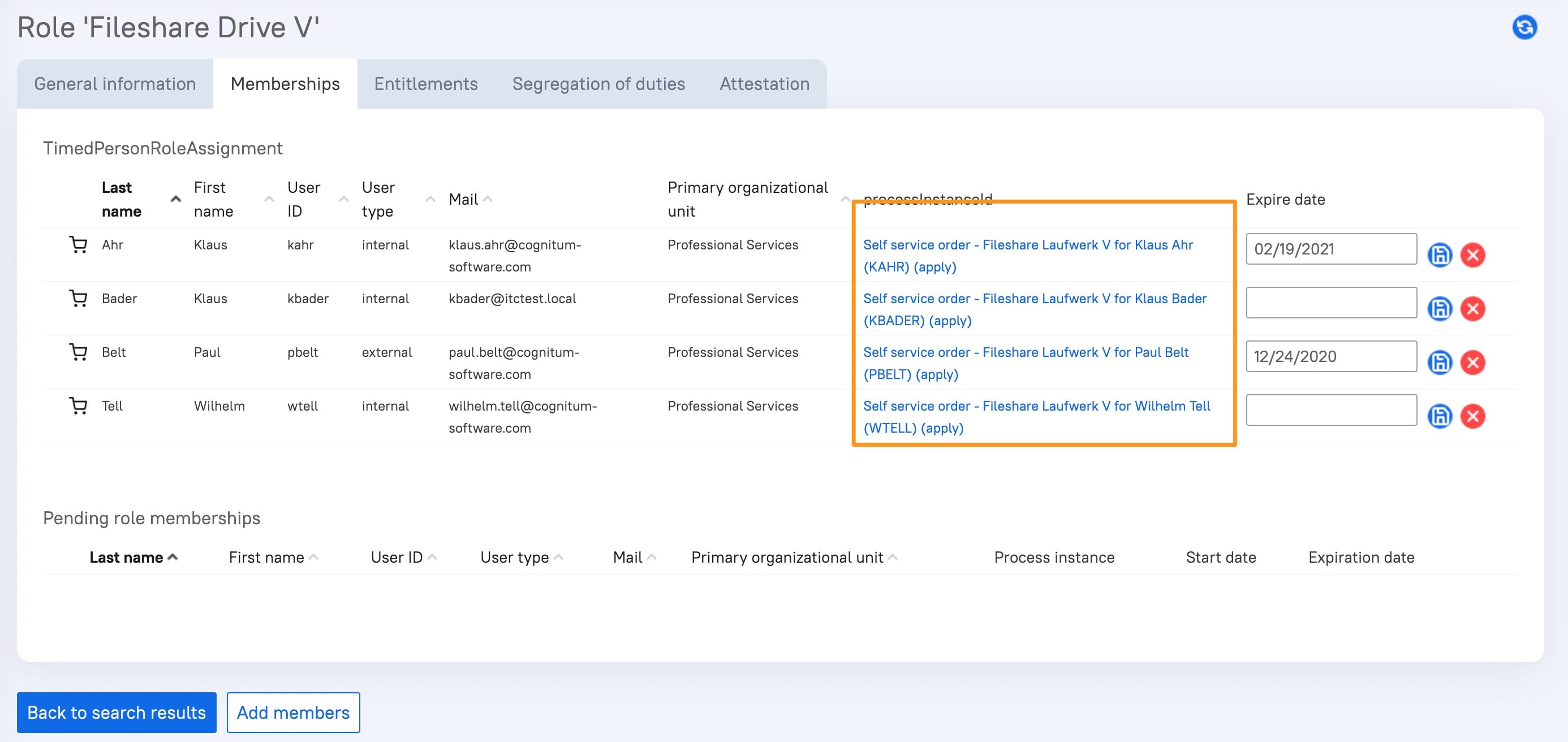

Les droits d'accès "au bon moment"

Garantir l’évolution dans le temps : go:Identity s’assure que les autorisations et les données des utilisateurs sont effectives pour l'utilisateur à chaque instant.

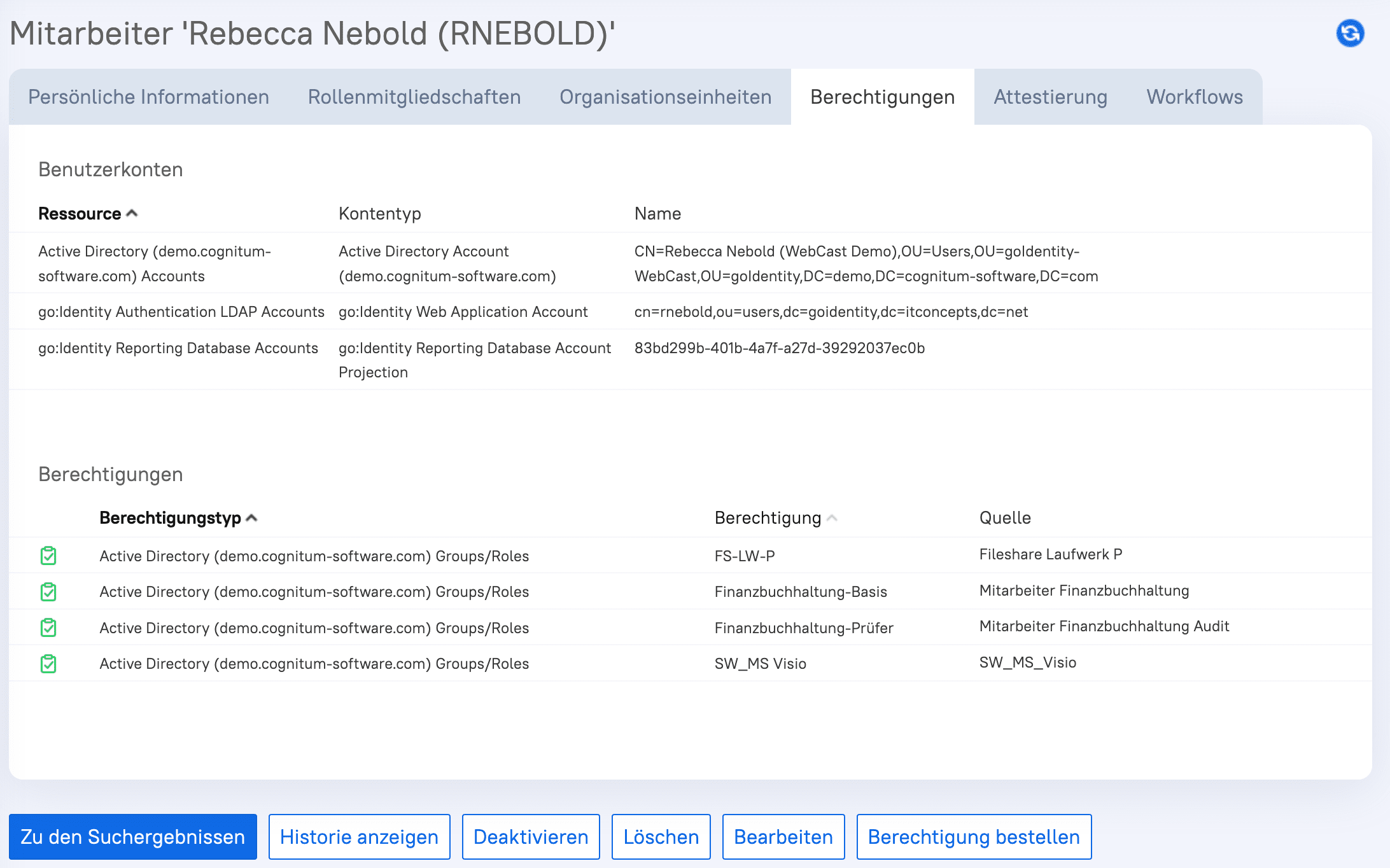

Des vues en temps réel permettent de vérifier à tout moment les accès aux système cibles (comptes) et les autorisations de vos identités (y compris la comparaison cible / réelle).

Les autorisations sont activées au moment exact où elles sont nécessaires grâce des délais définis sur les dates de début et de fin de ces autorisations.

Départ d'un collaborateur

A la fin du cycle de vie d'une identité, go:Identity garantit le traitement sécurisé et cohérent des accès et des autorisations.

Lorsqu'une date de départ est atteinte, les autorisations peuvent être traitées à votre convenance : bloquer l'accès, requalifier le statut de l’employé, déplacer celui-ci, réaliser une suppression logique. D’autres actions personnalisées peuvent facilement être ajoutées.

D'autres moments de la vie d’un employé, telles que les absences de courte durée, les congés parentaux ou des temps d'inactivité peuvent également être traités de façon fiable et efficace.

Des tâches automatiques peuvent lancer des alertes de manière proactive avant qu'une date limite ne soit atteinte, et exécuter un certain type d’action tel que l'archivage, la suppression ou tout autre traitement.

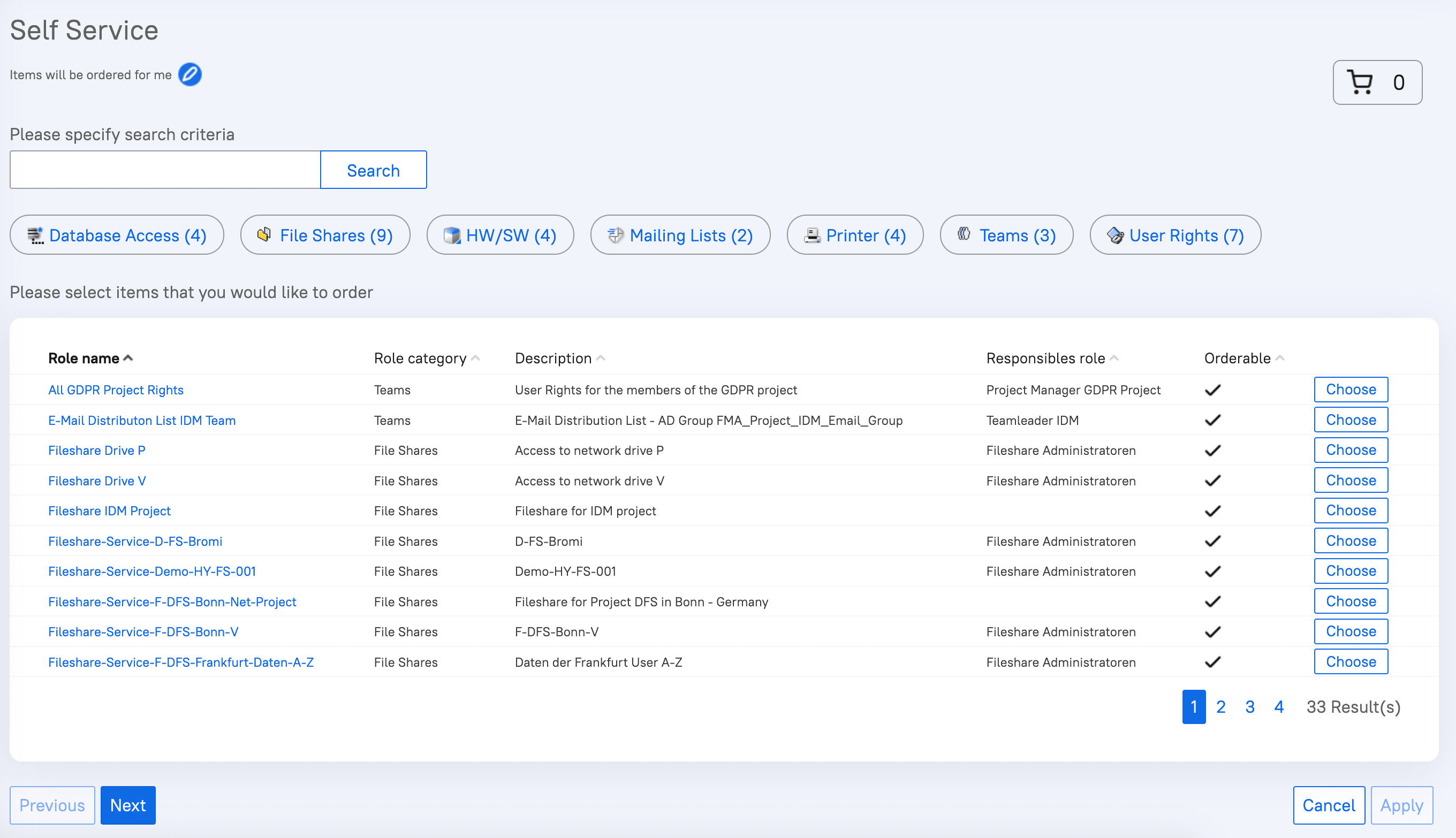

IT Shop

L'interface intuitive de go:Identity offre aux utilisateurs un guichet unique pour toute demande (demande d'accès ou autre) que ce soit pour leur propre compte ou pour un groupe de personnes définies.

Dans les formulaires de recherches, des catégories à plusieurs niveaux permettent d’organiser plus facilement des hiérarchies d'autorisations.

Les commandes sont traitées dans l'environnement workflow intégré de go:Identity.

Tous les intervenants sont informés de la progression du statut des demandes, par e-mail et aussi sur le tableau de bord de l’interface.

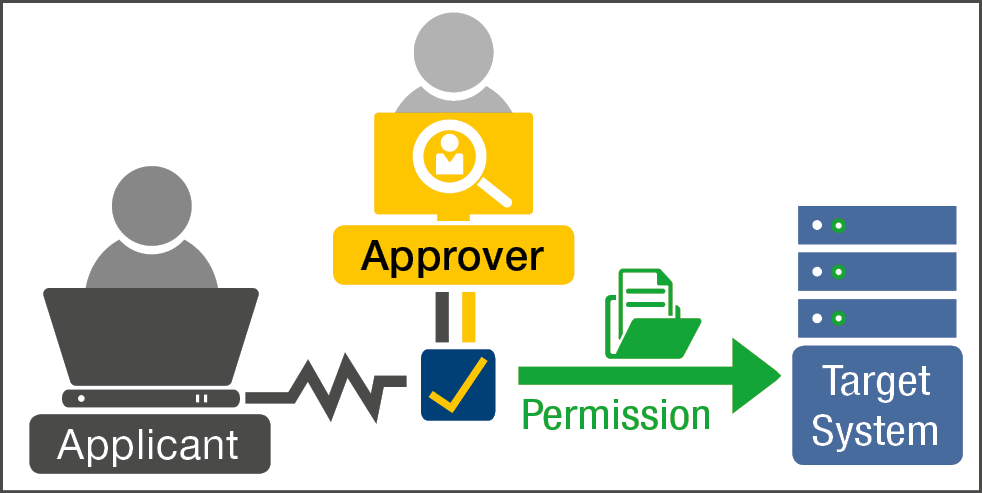

Approbation

Pour toutes les demandes d'accès pouvant être commandés dans go:Identity, des parcours d'approbation flexibles à plusieurs niveaux peuvent être définis pour chaque objet si nécessaire.

- "pas d'approbation nécessaire"

- "Approbation par le supérieur" hiérarchique"

- Manager données / personne

- Responsable technique

- par ex. "Séparation des tâches" et autorisations spéciales

Toutes les combinaisons sont possibles, mais vous pouvez aussi implémenter vos propres processus, qui peuvent être parfois plus complexes que ces cas standards.

Les personnes impliquées dans un processus sont facilement informées par e-mail.

Le système de workflow permet d'activer des processus d'escalade (ou remontée hiérarchique) très facilement. Une fonction de « délégataire » permet la délégation des approbations dans le cas d’une absence. Toutes les décisions, avec commentaires si nécessaire, sont tracées dans les journaux de la solution.

go:Identity vous facilite ainsi la mise en place d'habilitations conformes à vos règles et vos usages tout en garantissant leur évolutivité.

Avec go:Identity, c’est la fin de certaines pratiques : rejets non justifiés d’une autorisation ou accords verbaux non écrits, e-mails non structurés, formulaires papier, et toutes les habitudes établies et qui se terminent soit par une demande non justifié à l’IT, souvent en urgence ou bien par e-mail inapproprié.

go:Identity permet d’impliquer les bons décisionnaires, ceux dont c'est vraiment la responsabilité, et cela supprime ainsi les tâches manuelles pour l'IT. Parce qu'une fois que ces responsables ont donné leur accord, l'enchainement technique peut se dérouler de façon fluide et automatique.

Fonctionnalités liées au mot de passe : auto enregistrement, libre-service et

données personnelles

Données personnelles

- Fonction "Mot de passe oublié" via le mécanisme des Questions/Réponses ou via un jeton envoyé par email.

- Accès à la réinitialisation du mot de passe pour le service Support ou toute autre personne habilitée.

- Interface centralisée permettant le paramétrage des fonctions "mot de passe" avec la mise en place de règles et la synchronisation vers les systèmes cibles.

Auto enregistrement

- L'option d’auto enregistrement peut être activée pour les nouvelles identités (et cela peut concerner vos partenaires, vos clients ou des prestataires de services externes).

- Inclus le mail opt-in.

- Inclus un process d'approbation paramétrable.

Données personnelles

- Informez vos employés des données personnelles que vous enregistrez à leur sujet.

- Permettez-leur de mettre à jour leur propres données (numéro de bureau, extension téléphonique, etc.).

- Synchronisez ces données avec les système cibles concernés.

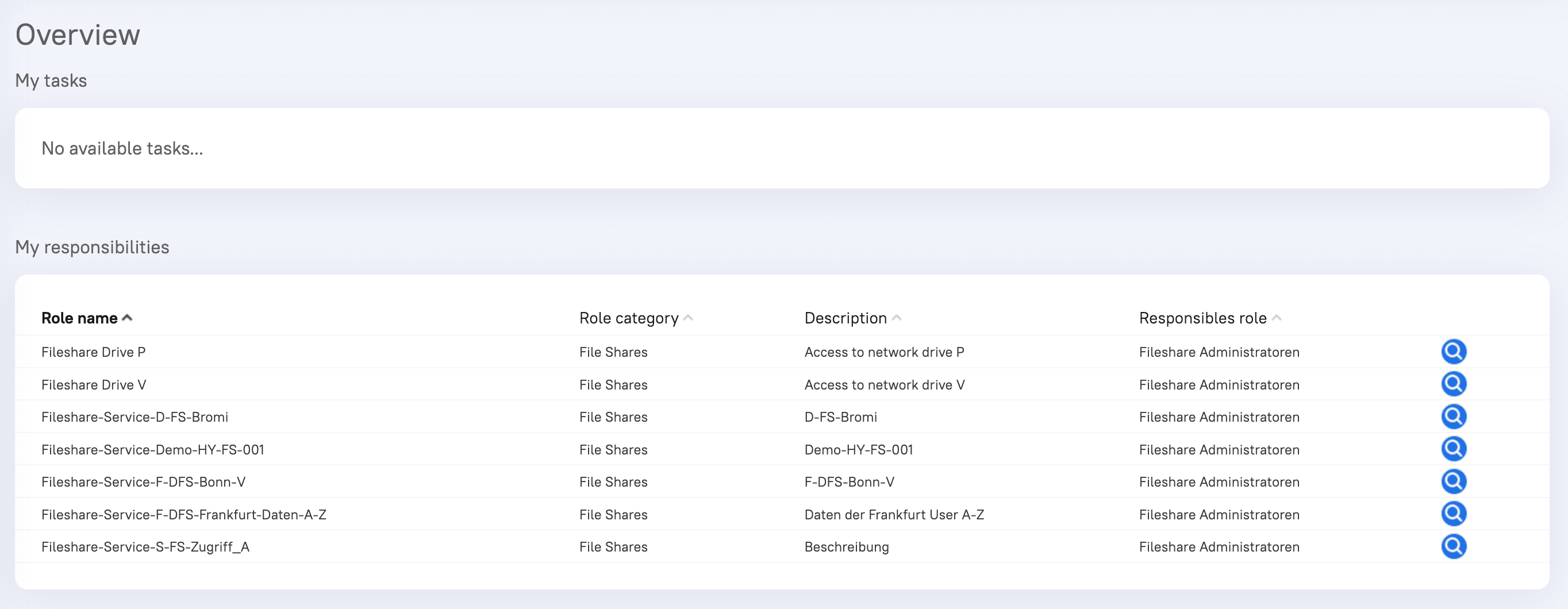

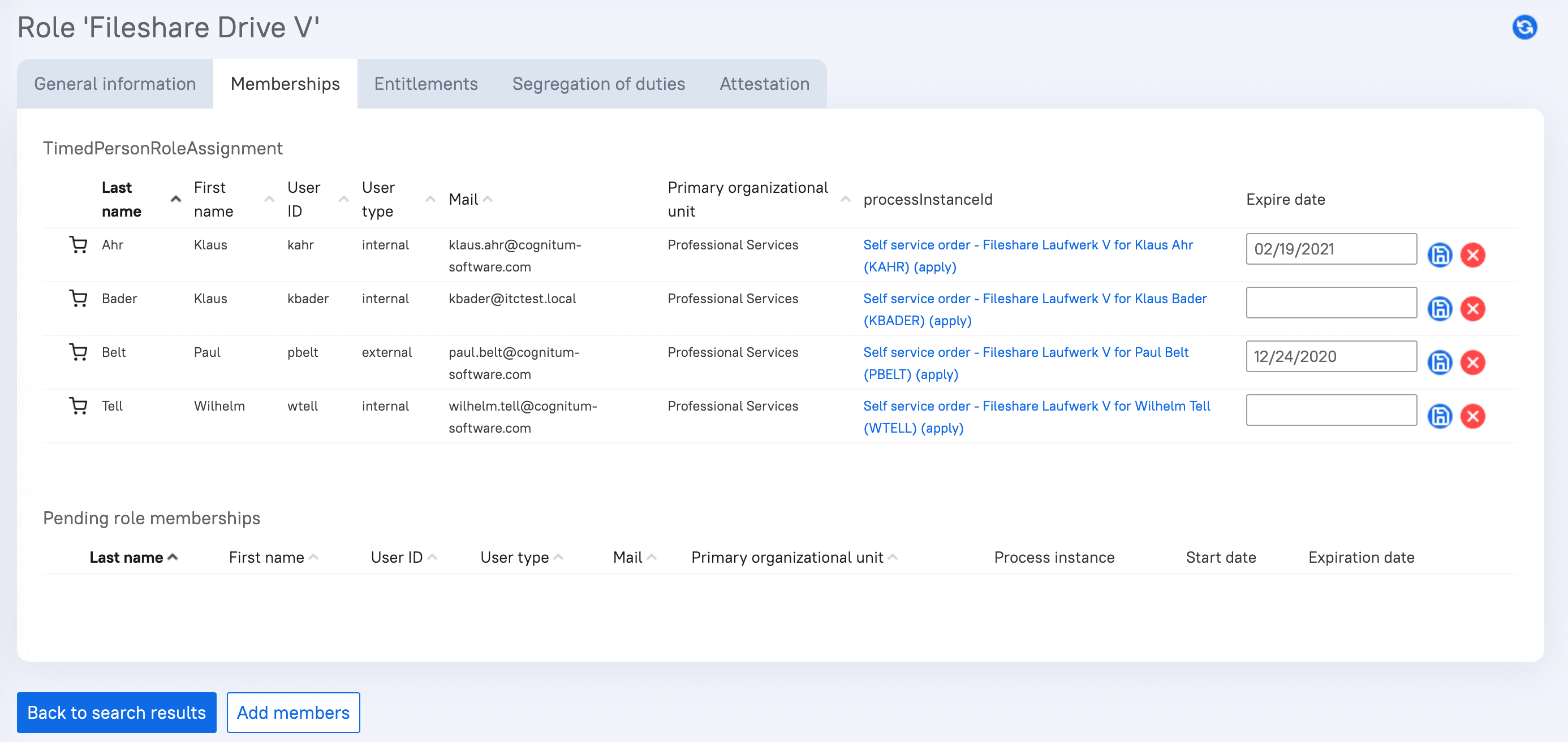

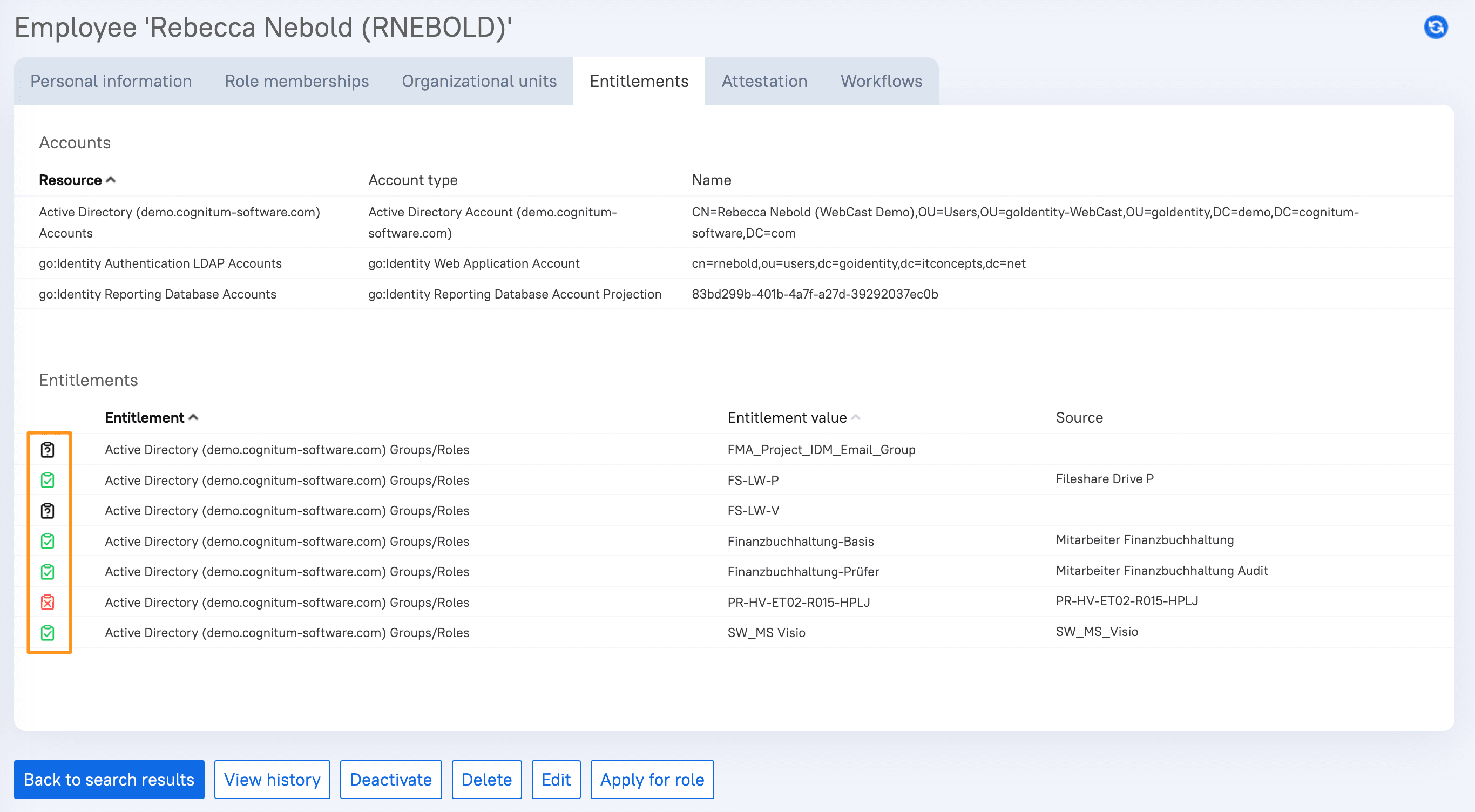

L'administration par ceux qui en ont la responsabilité

"Et si.." les responsables de projet pouvaientt maintenir eux-mêmes les membres d'une liste de distribution e-mail ? Et si l'accès à certains partages de fichiers pouvaient être assignés ou retirés par ces responsables eux-mêmes ? Et si la question "Qui a accès à mon partage de fichier ?" n'avait plus lieu d'être grâce à la possibilité des responsables de le vérifier eux-mêmes à tout moment ?

Avec go:Identity vous pouvez le faire en fournissant à vos cadres un outil facile d'accès qui leur permettra de faire tout cela.

Ces délégations permettent aussi de transférer une grande partie de l'activité administrative de l'IT vers les services métiers. Cela participe à une réduction des coûts et améliore l'efficacité des utilisateurs.

Par exemple, vous pouvez permettre à un administrateur local de fichier de gérer les membres des groupes Active Directory correspondants à travers un navigateur Web sans lui donner un accès administratif à la console Active Directory.

Bien sûr, toutes ces actions sont auditées et restent donc vérifiables à tout moment.

Analyse des écarts

Mais les autorisations réelles dans ce système cible peuvent être différentes, par exemple :

- lorsque une opération manuelle a été effectuée directement dans le système cible,

- lorsque d'autres processus sont jeu,

- lorsqu'une modification automatique dans ce système cible est temporairement impossible en raison d'une défaillance technique.

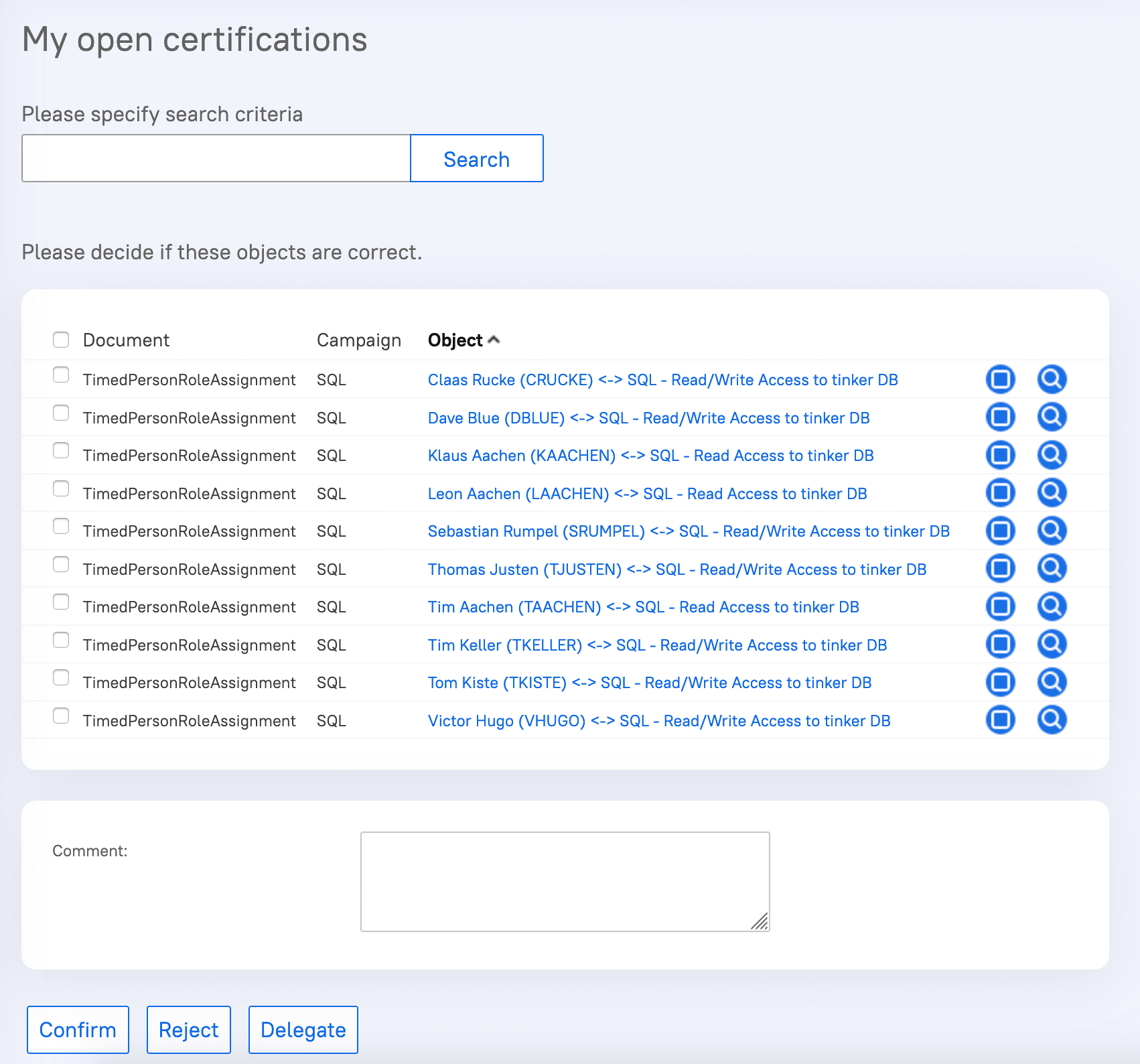

Attestation / Recertification

Dans go:Identity vous pouvez créer facilement un nombre illimité de campagnes d'attestations afin de mettre en place des certifications régulières des droits d'accès

- Pour des groupes de personnes

- Pour des services, des équipes projets, des sites géographiques, des métiers

- Pour des rôles et des permissions particulières

- Pour des affectations d'autorisations

- et bien plus...

La gouvernance comprend un "centre de traitement" spécifique pour les cas de délégations ambigües,

Fini les listes interminables créées dans le chaos informatique à la fin de l'année. Les responsables travaillent directement en ligne dans go:Identity dans une interface simple.

Traçabilité

Pour permettre le respect et la vérification des règles de conformité, il est crucial que les autorisations et les données attribuées soient toujours auditées. go:Identity mappe de manière fiable les règles grâce à l'automatisation et répond aux questions importantes sur toutes les autorisations attribuées et les données qui sont stockées :

- Origine des autorisations

- Informations provenant des processus d'approbation

- Données "Avant/Après" pour toutes les modifications de données et d'autorisations

- Stockage indépendant des audits pour une adaptation flexible des durées de conservation.

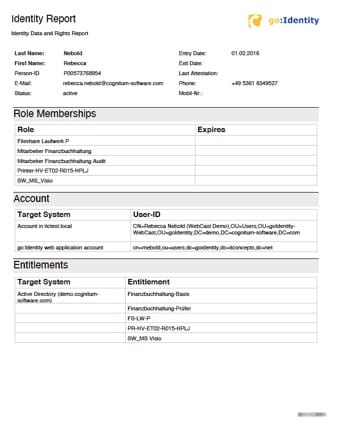

Rapports

Y a-t-il des informations que vous ne pouvez pas voir en ligne dans go:Identity ? Difficile à imaginer, mais bien sûr car go:Identity vous permet de créer toutes sortes de rapports et d'exports de données :

- Conception de rapports à l'aide d'un logiciel professionnel, pour des options d'exportation en PDF, Excel®, Word®, CSV, formats texte et bien plus encore.

- Envoi régulier de données par e-mail

- Export de données pour des systèmes externes.

Si nécessaire, le système peut éventuellement être étendu pour inclure un portail de rapports et d'informations à l'aide du serveur JasperReports®.

Par ailleurs, go:Identity vous permet d'envoyer des notifications dynamiques très simplement. Par exemple, une liste peut être automatiquement envoyée aux superviseurs indiquant lesquels de leurs employés partiront bientôt, par ex. dans 14 jours.

Accès facile via un navigateur Web

- Les utilisateurs finaux et les administrateurs ne travaillent généralement qu'avec un navigateur, pas de plugin ni de logiciel supplémentaire

- Tous les navigateurs courants sont pris en charge (MS Edge, Firefox, Chrome, Safari, ...).

- Intégration dans des scénarios de Single Sign On, comme Kerberos, SAML, OpenID Connect.

Multilinguisme et interface graphique

- Interface en Allemand, Anglais et Français déjà disponible.

- Maintenance de votre propre dictionnaire - go:Identity s'adapte à l'utilisation de votre langue.

- L'apparence de la solution peut être adaptée à votre charte graphique.

Fonctions de messagerie

- Intégration aisée.

- Modèles d'e-mails multilingues avec contenu dynamique. Modèles d'e-mails HTML personnalisables pour des "e-mails plus efficaces"

- Diverses notifications par e-mail et déclencheurs d'e-mail configurables

Affectations manuelles d'autorisations

- Pour les instructions vers les systèmes externes et les administrateurs via e-mail ou des tâches workflow

- Convient également par exemple pour les commandes logiciels et matériel

- Intégration dans le cycle de vie des utilisateurs

Les formulaires et les droits dans go:Identity

- Options de configuration flexibles : qui peut voir quoi, qui peut modifier quoi ?

- Formulaires, attributs, listes de sélection sont très facilement adaptables

- Les fonctionnalités du tableau de bord sont paramétrables